Betrug mit Paketzusteller-SMS: Bereits Zehntausende Fälle in Österreich

Während der Corona-Lockdowns verlagert sich auch die Kriminalität immer mehr ins Netz. Derzeit werden gefährliche Trojaner sehr häufig in Paket-Benachrichtungen per SMS versteckt. Ein Cyber-Crime-Experte verrät, wie man darauf reagieren sollte.

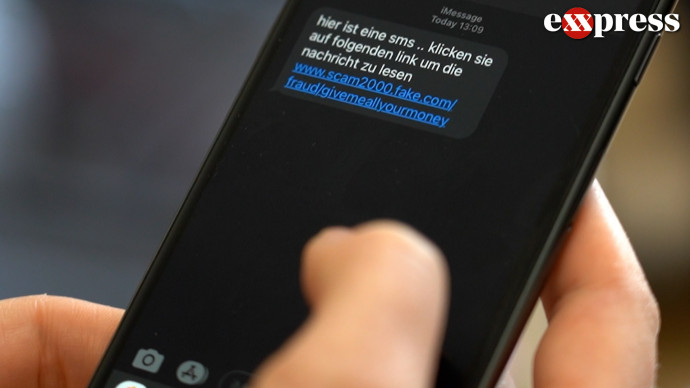

Die aktuell häufigste Angriffsmethode sind sogenannte “Flu Bots”. Diese Form des “Trojaners” tarnt sich als SMS von namhaften Paketzustellern und fordert den Empfänger auf, einem Link zu folgen, um die Zustellung für ein angeblich eingetroffenes Paket zu bestätigen. Klickt man auf diesen Link, installiert sich am betroffenen Gerät im Hintergrund ein Schadprogramm (“Malware”), das gezielt Login-, Bank- und Kreditkartendaten absaugt. Bei der Meldestelle für Rufnummernmissbrauch der RTR sind seit Mai bereits zehntausende Meldungen eingegangen, täglich kommen hunderte dazu. Beim Bundeskriminalamt gingen im Vorjahr 36.000 Anzeigen durch Private im Bereich Cybercrime ein.

Die Möglichkeiten für Mobilfunk-Provider wie A1, gegen derartige Betrugsversuche vorzugehen, sind vielfältig – unterliegen aber auch Einschränkungen. So ist es etwa nicht möglich, den Versand solcher Betrugs-SMS im Vorfeld herauszufiltern – dazu müssten die Provider in sämtliche SMS hineinschauen, was das Telekommunikationsgesetz und das Briefgeheimnis verbieten, wie Gilbert Wondracek, Sicherheitsverantwortlicher von A1, betonte. Sehr wohl aber können Versender von Massen-SMS gesperrt werden. Üblicherweise wechseln Kriminelle aber ohnehin die Telefonnummer bei jedem neuen Betrugsversuch, so Wondracek weiter. Man arbeite im Rahmen der rechtlichen Möglichkeiten eng mit den Ermittlungsbehörden zusammen, um die Kriminellen zu verfolgen.

Schnell in den rettenden Flugmodus

Bessere Chancen bei der Bekämpfung von cyberkriminellen Aktivitäten haben die Provider, sobald Domains im Spiel sind – also Datenverkehr vom und auf das betroffene Gerät stattfindet. Das betrifft insbesondere die gefürchteten Ransomware-Attacken, bei denen die Daten des betroffenen Geräts heruntergeladen und anschließend am Gerät verschlüsselt werden. Gegen die Zahlung eines “Lösegelds” von mehreren hundert Euro würde das Gerät dann wieder entschlüsselt – worauf man sich aber nicht verlassen kann. Durch die Abonnierung von kostenpflichtigen Sicherheits-Zusatzpaketen der Provider können Verbindungen zu schädlichen Internetadressen jedoch präventiv erkannt und blockiert werden, wie Kantauer-Gansch weiter ausführte.

Wenn jemand in einem verdächtigen SMS auf den Link geklickt hat und diesen Fehler erst ein paar Augenblicke später realisiert, hat Cybercrime-Experte Richard Malovic folgenden Ratschlag parat: “Schnell in den ‘Flugmodus’ gehen!” – also die Internetverbindung des Smartphones kappen. Denn ein Angriff mit Schadprogrammen erfolgt meist in mehreren Schritten, sodass rasches Handeln entscheidend ist. In der Folge sollte man sein Mobiltelefon auf die Werkseinstellungen zurücksetzen, damit kein Schaden entsteht und mit seinem Provider Kontakt aufnehmen.

Kommentare